随着信息技术的飞速发展,网络安全问题日益凸显。Windows操作系统作为全球最广泛使用的操作系统之一,其安全性一直是网络安全领域关注的焦点。本文将深入解析Windows渗透测试系统平台,涵盖技术、工具以及实战应用,帮助读者全面了解Windows渗透测试的各个方面。

Windows渗透测试是指通过模拟黑客攻击手段,对Windows操作系统进行安全评估的过程。其目的是发现系统中的安全漏洞,评估系统安全性,并为系统管理员提供修复建议。Windows渗透测试通常包括以下步骤:

信息收集:收集目标系统的相关信息,如IP地址、操作系统版本、网络拓扑等。

漏洞扫描:使用漏洞扫描工具对目标系统进行扫描,发现潜在的安全漏洞。

漏洞利用:针对发现的漏洞,尝试利用漏洞攻击目标系统。

安全评估:根据渗透测试结果,评估目标系统的安全性,并提出修复建议。

Windows渗透测试技术主要包括以下几种:

1. 漏洞利用技术

漏洞利用技术是Windows渗透测试的核心,主要包括以下几种:

缓冲区溢出:通过向目标程序的缓冲区写入超出其容量的数据,导致程序崩溃或执行恶意代码。

SQL注入:通过在SQL查询中插入恶意代码,实现对数据库的非法访问。

跨站脚本攻击(XSS):通过在网页中插入恶意脚本,实现对用户浏览器的控制。

2. 漏洞挖掘技术

漏洞挖掘技术是指通过自动化或半自动化手段,发现目标系统中的安全漏洞。常见的漏洞挖掘技术包括:

静态代码分析:通过分析程序源代码,发现潜在的安全漏洞。

动态代码分析:通过运行程序,监控程序运行过程中的异常行为,发现安全漏洞。

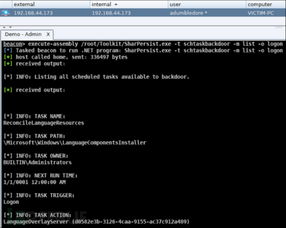

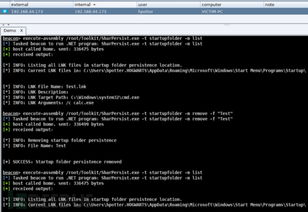

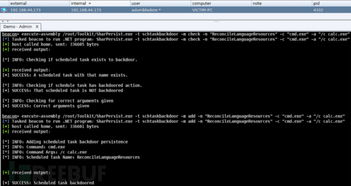

Windows渗透测试工具众多,以下列举一些常用的工具:

Metasploit:一款功能强大的渗透测试框架,提供丰富的漏洞利用模块。

Nmap:一款网络扫描工具,用于发现目标系统中的开放端口和潜在的安全漏洞。

Wireshark:一款网络抓包工具,用于分析网络数据包,发现潜在的安全问题。

SQLMap:一款SQL注入测试工具,用于检测和利用SQL注入漏洞。

以下是一个简单的Windows渗透测试实战案例:

1. 信息收集

使用Nmap扫描目标系统,发现其开放了80端口,表明可能存在Web服务。

2. 漏洞扫描

使用SQLMap扫描目标系统的80端口,发现存在SQL注入漏洞。

3. 漏洞利用

利用SQL注入漏洞,获取目标系统的数据库访问权限。

4. 安全评估

根据渗透测试结果,评估目标系统的安全性,并提出修复建议。

Windows渗透测试是网络安全领域的重要环节,通过深入了解Windows渗透测试技术、工具和实战应用,有助于提高网络安全防护能力。在实际操作中,渗透测试人员应遵循法律法规,确保渗透测试的合法性和合规性。